Réseau informatique : qu’est-ce que c’est et comment ça fonctionne ?

Navigation rapide dans l’article

- Ce que recouvre vraiment la notion de réseau informatique

- Les composants essentiels d’une infrastructure réseau

- Comment les données circulent sur un réseau ?

- Les principaux types de réseaux selon leur étendue

- À quoi sert concrètement un réseau informatique en entreprise ?

- Sécurité des réseaux : un enjeu incontournable

- Pourquoi confier la gestion de son réseau à un prestataire IT ?

- Questions fréquentes sur les réseaux informatiques

- Quelle est la différence entre un réseau LAN et un réseau WAN ?

- Qu'est-ce qu'un protocole réseau et pourquoi est-il indispensable ?

- Comment savoir si son réseau informatique est sécurisé ?

- Quelle est la différence entre un réseau filaire et un réseau sans fil ?

- Faut-il externaliser la gestion de son réseau informatique ?

Chaque jour, des millions d’échanges numériques s’effectuent en quelques millisecondes entre des appareils dispersés aux quatre coins du monde. Derrière cette fluidité apparente se cache une réalité technique précise : le réseau informatique. Que vous soyez dirigeant de PME, responsable IT ou simplement curieux, comprendre ce qu’est un réseau et comment il fonctionne est devenu indispensable dans un monde professionnel entièrement connecté.

Ce qu’il faut retenir

- Un réseau informatique relie des appareils entre eux pour partager des données et des ressources.

- Il repose sur des équipements physiques (routeurs, commutateurs, serveurs) et des protocoles logiques (TCP/IP).

- Il existe plusieurs types de réseaux : LAN, WAN, intranet, réseau cloud, etc.

- La sécurité réseau est un enjeu majeur pour toutes les entreprises.

- Externaliser la gestion réseau à un prestataire IT permet de gagner en performance et en sérénité.

Ce que recouvre vraiment la notion de réseau informatique

Un réseau informatique est un ensemble d’appareils connectés entre eux — ordinateurs, serveurs, imprimantes, smartphones — capables d’échanger des données et de partager des ressources. Cette interconnexion réseau peut s’appuyer sur des câbles physiques ou des liaisons sans fil.

À l’origine, les réseaux informatiques ont été développés dans les années 1960 par le département américain de la Défense. Aujourd’hui, ils sont au cœur de toutes les organisations, qu’il s’agisse d’une TPE ou d’un grand groupe industriel.

📌 Encart définition :

Protocole réseau Un protocole est un ensemble de règles qui définit comment les appareils d’un réseau communiquent entre eux. Sans protocole, les machines ne pourraient pas s’échanger d’informations, même si elles étaient physiquement connectées.

Les composants essentiels d’une infrastructure réseau

Une infrastructure réseau performante repose sur plusieurs briques complémentaires. Voici les principaux éléments qui la composent.

Les équipements physiques : routeurs, commutateurs et serveurs

Les équipements physiques forment le squelette de tout réseau entreprise. Chacun joue un rôle précis dans la circulation des données :

- Le routeur achemine les paquets de données entre différents réseaux. Il gère le trafic entre votre réseau local et Internet.

- Le commutateur (switch) relie les appareils au sein d’un même réseau local. Il oriente les données uniquement vers le destinataire concerné.

- Le serveur stocke et distribue des ressources (fichiers, applications, messagerie) aux appareils clients.

La commutation et le routage sont donc deux fonctions distinctes mais complémentaires dans une architecture réseau.

Les liaisons filaires et sans fil

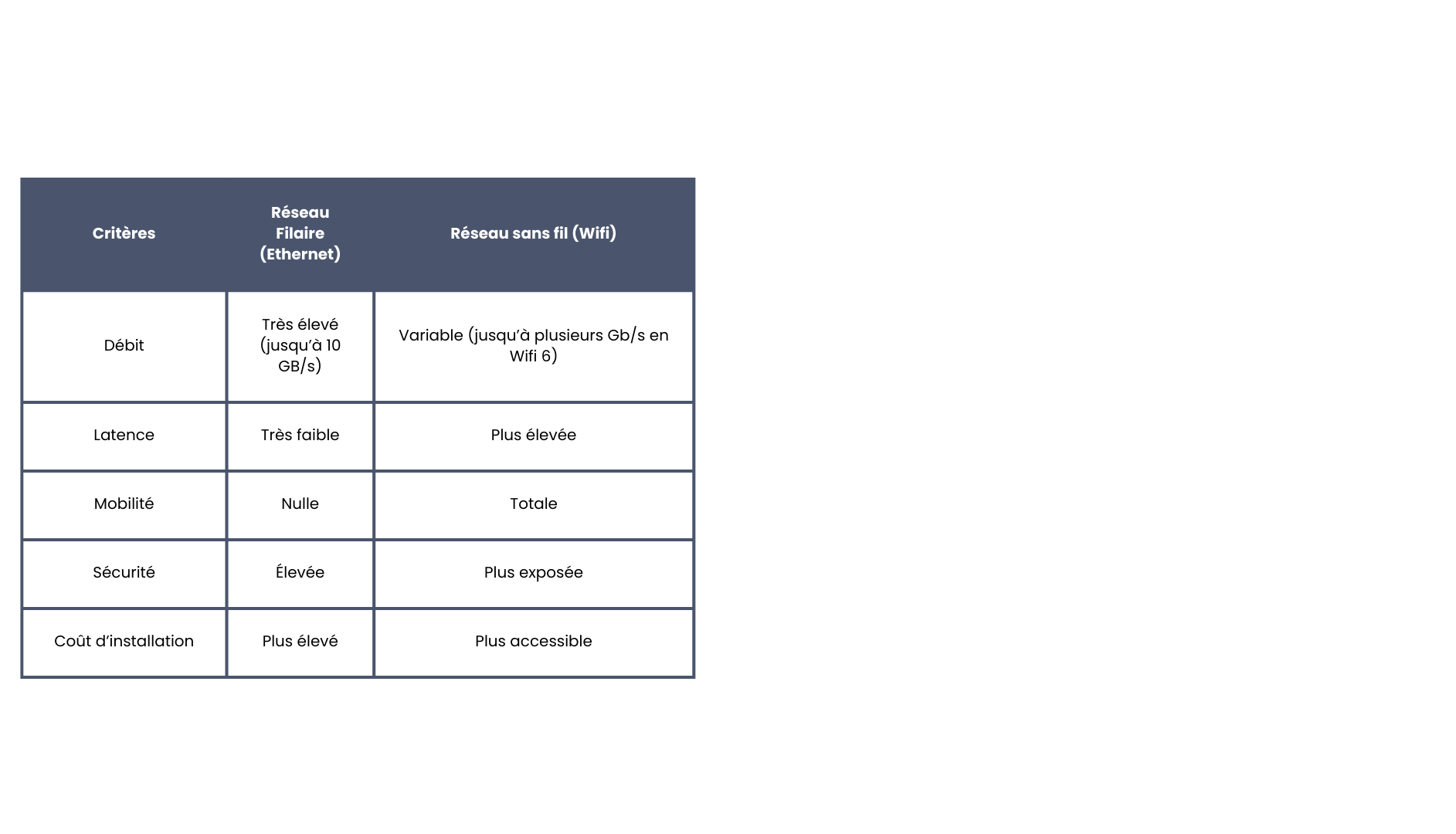

Les appareils d’un réseau peuvent être reliés de deux façons. Le choix entre réseau filaire et réseau sans fil dépend des contraintes de l’environnement et des besoins en performance réseau :

Pour les usages critiques en entreprise, le réseau filaire reste la référence en matière de fiabilité et de bande passante réseau.

Pour les usages critiques en entreprise, le réseau filaire reste la référence en matière de fiabilité et de bande passante réseau.

Les protocoles de communication (TCP/IP, OSI)

Les protocoles sont le langage commun des appareils connectés. Deux modèles structurent la communication sur un réseau informatique professionnel :

- TCP/IP : le protocole le plus utilisé aujourd’hui. Il découpe les données en paquets, les achemine sur le réseau, puis les réassemble à destination. C’est le fondement d’Internet.

- Modèle OSI : un modèle théorique en 7 couches, utilisé comme référence pour comprendre et diagnostiquer les communications réseau.

Comment les données circulent sur un réseau ?

Comprendre le cheminement des données permet de mieux appréhender les enjeux de performance et de disponibilité d’un réseau. Voici les mécanismes clés.

Le découpage en paquets et leur acheminement

Quand vous envoyez un fichier ou accédez à une application, vos données ne voyagent pas d’un seul bloc. Elles sont découpées en paquets de taille réduite, chacun contenant l’adresse du destinataire. Ces paquets empruntent des chemins différents sur le réseau avant d’être réassemblés à l’arrivée. Ce mécanisme garantit la résilience réseau : si un chemin est indisponible, les paquets en prennent un autre.

Le rôle des adresses IP et du DNS

Chaque appareil connecté à un réseau possède une adresse IP unique, qui l’identifie sur le réseau. C’est l’équivalent numérique d’une adresse postale.

Le DNS (Domain Name System) joue quant à lui le rôle d’annuaire : il traduit un nom de domaine (ex. : ava6.fr) en adresse IP compréhensible par les machines. Sans DNS, vous devriez retenir des suites de chiffres pour accéder à chaque site ou service.

Architecture client-serveur vs pair-à-pair (P2P)

Il existe deux grandes façons d’organiser un réseau local ou étendu :

- Client-serveur : un ou plusieurs serveurs centraux fournissent des ressources aux appareils clients. C’est le modèle dominant dans les entreprises. Il offre une meilleure gestion réseau, une sécurité renforcée et une supervision réseau centralisée.

- Pair-à-pair (P2P) : chaque appareil peut être à la fois client et serveur. Ce modèle est plus simple à déployer mais moins adapté aux environnements professionnels exigeants.

Les principaux types de réseaux selon leur étendue

L’architecture réseau varie selon la taille de l’organisation et sa couverture géographique. Voici les principales catégories.

LAN, MAN, WAN : du réseau local au réseau mondial

- LAN (Local Area Network) : réseau local couvrant un bâtiment ou un site. Idéal pour les petites et moyennes structures.

- MAN (Metropolitan Area Network) : réseau à l’échelle d’une ville, souvent utilisé pour relier plusieurs sites d’une même organisation.

WAN (Wide Area Network) : réseau étendu couvrant plusieurs régions ou pays. Internet est le WAN le plus grand du monde.

Intranet, extranet et Internet

Au-delà de la portée géographique, les réseaux se distinguent aussi par leur accessibilité :

- L’intranet est un réseau privé, accessible uniquement aux collaborateurs de l’entreprise.

- L’extranet étend l’accès à des partenaires externes (clients, fournisseurs) de façon sécurisée.

- Internet est le réseau mondial ouvert, interconnectant des milliards d’appareils.

Le recours au réseau cloud et au réseau virtualisé permet aujourd’hui aux entreprises de créer des infrastructures hybrides, combinant ressources locales et services en ligne.

À quoi sert concrètement un réseau informatique en entreprise ?

Un réseau informatique bien conçu est un levier de productivité directe pour les équipes. Voici ses principaux apports pour une entreprise :

- Partage de ressources : imprimantes, stockage, applications accessibles depuis tous les postes.

- Communication interne : messagerie, visioconférence, outils collaboratifs fonctionnent grâce au réseau.

- Accès aux données : les collaborateurs accèdent aux fichiers et systèmes depuis n’importe quel site ou en télétravail.

- Continuité réseau : la redondance et la résilience des infrastructures limitent les interruptions de service.

- Intégration des outils métier : ERP, CRM, solutions cloud sont hébergés et accessibles via le réseau entreprise.

Sans connectivité fiable, aucune de ces fonctions n’est possible.

Sécurité des réseaux : un enjeu incontournable

La sécurité réseau est aujourd’hui indissociable de la gestion d’une infrastructure informatique. Un réseau mal protégé expose l’entreprise à des risques majeurs.

Les principales menaces pesant sur les infrastructures réseau

Les attaques ciblant les réseaux informatiques professionnels sont en forte progression. Les plus fréquentes sont :

- Les ransomwares qui chiffrent les données et paralysent l’activité.

- Les attaques par déni de service (DDoS) qui saturent la bande passante et rendent le réseau indisponible.

- Les intrusions via des accès non sécurisés (Wi-Fi ouvert, mots de passe faibles).

- L’hameçonnage (phishing) qui vise à dérober des identifiants réseau.

Les bonnes pratiques pour sécuriser son réseau d’entreprise

Un réseau sécurisé repose sur plusieurs niveaux de protection complémentaires :

- Déployer un pare-feu pour filtrer les flux entrants et sortants.

- Activer le chiffrement des communications sensibles (VPN, HTTPS).

- Mettre en place une segmentation du réseau pour limiter la propagation d’une attaque.

- Assurer une supervision réseau en temps réel pour détecter les anomalies rapidement.

- Appliquer des mises à jour régulières sur tous les équipements.

Pourquoi confier la gestion de son réseau à un prestataire IT ?

Gérer une infrastructure réseau en interne demande des compétences pointues et une disponibilité permanente. Pour de nombreuses entreprises, externaliser cette fonction à un spécialiste est une décision stratégique.

Un prestataire IT comme AVA6 assure la conception, le déploiement et la supervision réseau 24h/24. Il garantit la performance réseau, la résilience des infrastructures et intervient rapidement en cas d’incident. La gestion réseau externalisée permet aussi de bénéficier des dernières technologies — réseau virtualisé, réseau cloud, architecture hybride — sans mobiliser de ressources internes.

Pour les PME, ETI et collectivités, c’est une façon de se concentrer sur leur cœur de métier tout en disposant d’un réseau informatique professionnel fiable et sécurisé.

Questions fréquentes sur les réseaux informatiques

Quelle est la différence entre un réseau LAN et un réseau WAN ?

Un réseau local (LAN) couvre un périmètre réduit, comme un bureau ou un bâtiment. Un réseau étendu (WAN) relie des sites géographiquement distants, parfois à l’échelle nationale ou internationale.

Qu'est-ce qu'un protocole réseau et pourquoi est-il indispensable ?

Un protocole réseau est un ensemble de règles qui permet à des appareils de communiquer entre eux. Sans protocole commun, aucun échange de données n’est possible sur un réseau informatique.

Comment savoir si son réseau informatique est sécurisé ?

Un audit de sécurité réseau réalisé par un prestataire spécialisé permet d’identifier les failles. Les points à vérifier incluent les pare-feux, le chiffrement, les accès distants et la segmentation du réseau.

Quelle est la différence entre un réseau filaire et un réseau sans fil ?

Le réseau filaire (Ethernet) offre une meilleure performance réseau et une latence plus faible. Le réseau sans fil (Wi-Fi) apporte mobilité et flexibilité, mais est plus exposé aux interférences et aux risques de sécurité.

Faut-il externaliser la gestion de son réseau informatique ?

Pour la majorité des PME et ETI, externaliser la gestion réseau est pertinent. Cela permet d’accéder à une expertise technique avancée, d’assurer une continuité réseau optimale et de maîtriser les coûts liés à l’infrastructure.